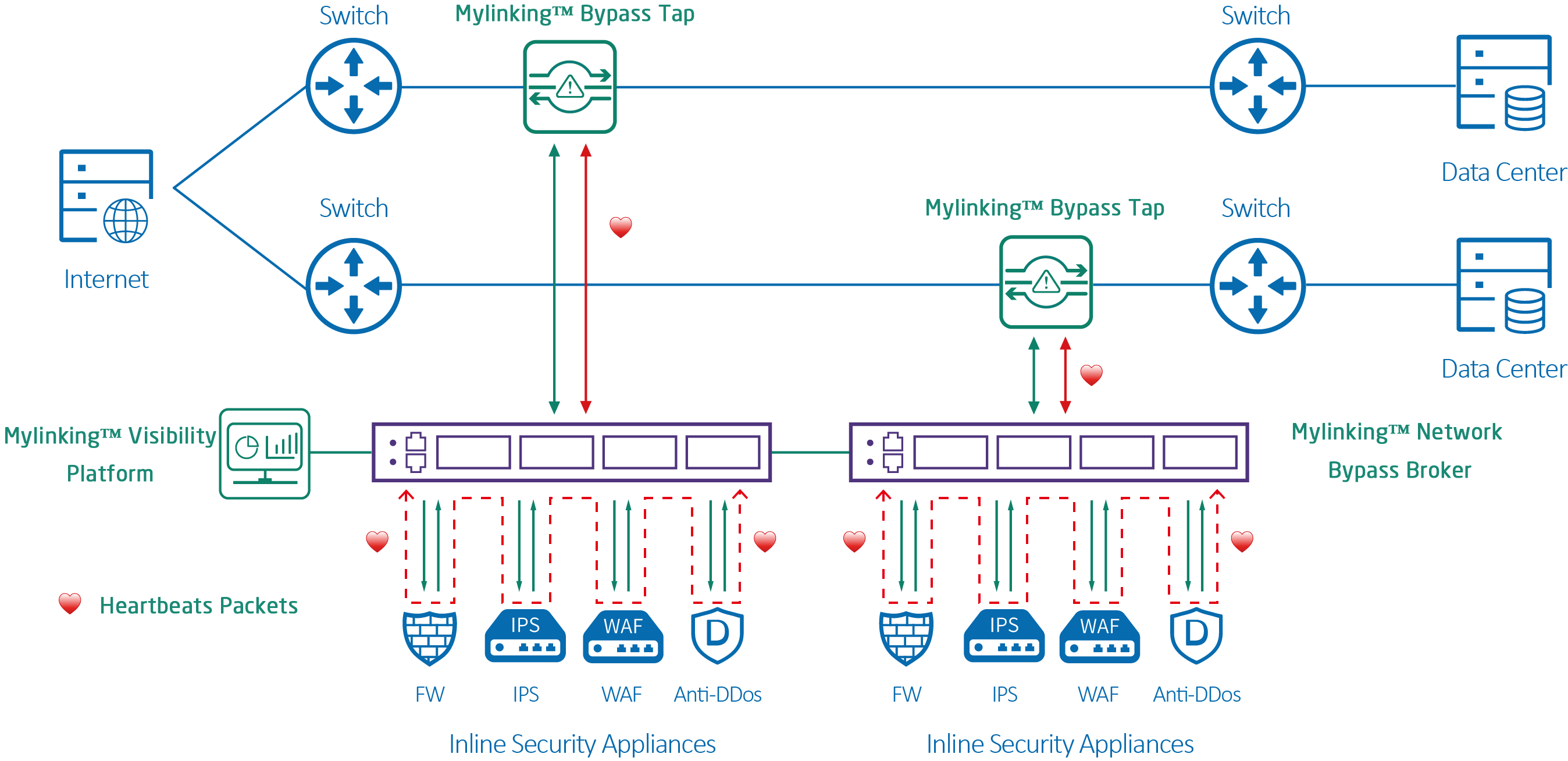

ឧបករណ៍ Mylinking™ Network Bypass TAPs ជាមួយនឹងបច្ចេកវិទ្យា heartbeat ផ្តល់នូវសុវត្ថិភាពបណ្តាញតាមពេលវេលាជាក់ស្តែងដោយមិនបាត់បង់ភាពជឿជាក់ ឬភាពអាចរកបាននៃបណ្តាញ។ ឧបករណ៍ Mylinking™ Network Bypass TAPs ជាមួយនឹងម៉ូឌុល 10/40/100G Bypass ផ្តល់នូវដំណើរការល្បឿនលឿនដែលត្រូវការដើម្បីភ្ជាប់ឧបករណ៍សុវត្ថិភាព និងការពារចរាចរណ៍បណ្តាញក្នុងពេលវេលាជាក់ស្តែងដោយមិនបាត់បង់កញ្ចប់។

ដំបូងឡើយ តើអ្វីទៅជាការរំលងមួយ?

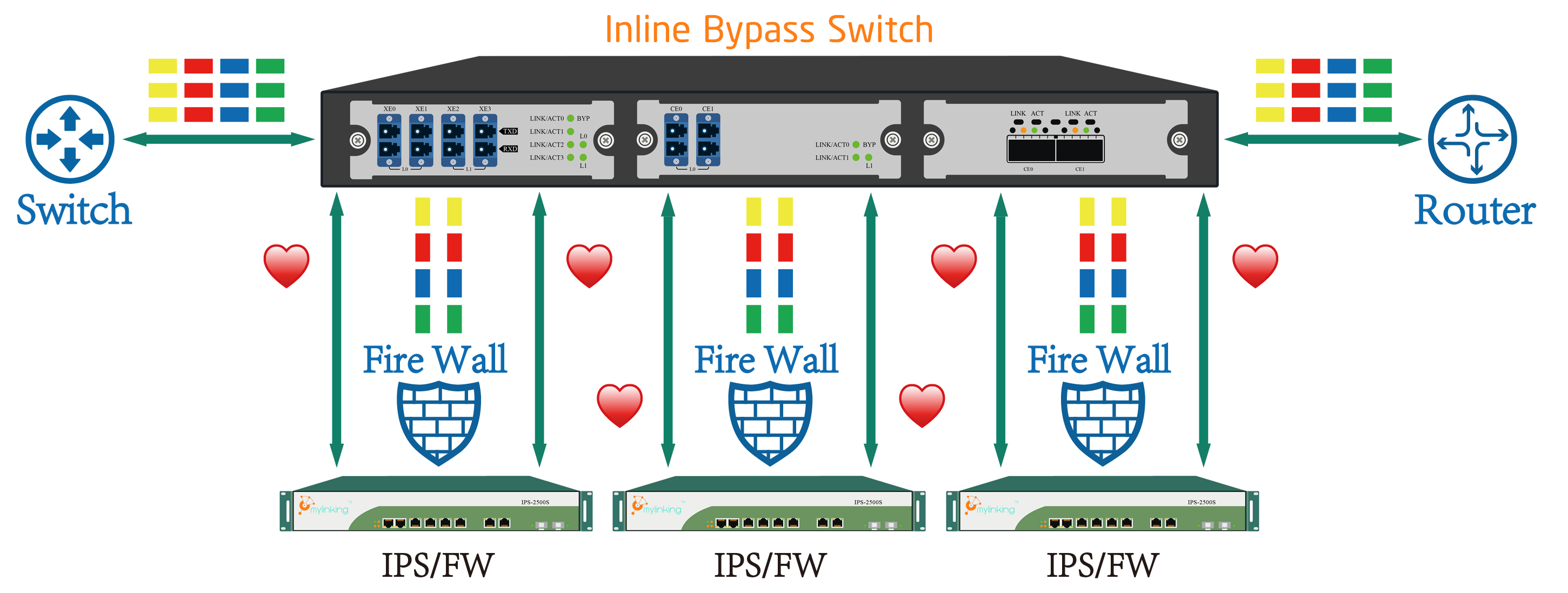

ជាទូទៅ ឧបករណ៍សុវត្ថិភាពបណ្តាញត្រូវបានប្រើរវាងបណ្តាញពីរ ឬច្រើន ដូចជាអ៊ីនត្រាណែត និងបណ្តាញខាងក្រៅ។ កម្មវិធីនៅលើឧបករណ៍សុវត្ថិភាពបណ្តាញវិភាគកញ្ចប់បណ្តាញ ដើម្បីកំណត់ថាតើមានការគំរាមកំហែងឬអត់ ហើយបន្ទាប់មកបញ្ជូនបន្តកញ្ចប់ទៅតាមច្បាប់កំណត់ផ្លូវជាក់លាក់។ ប្រសិនបើឧបករណ៍សុវត្ថិភាពបណ្តាញមានបញ្ហា ឧទាហរណ៍ បន្ទាប់ពីការដាច់ចរន្តអគ្គិសនី ឬគាំង ផ្នែកបណ្តាញដែលភ្ជាប់ទៅឧបករណ៍នឹងបាត់បង់ទំនាក់ទំនងជាមួយគ្នាទៅវិញទៅមក។ នៅពេលនេះ ប្រសិនបើបណ្តាញនីមួយៗត្រូវការតភ្ជាប់ទៅគ្នាទៅវិញទៅមក វាត្រូវតែរំលងទៅមុខ។

ដូចដែលឈ្មោះបានបញ្ជាក់ គឺជាមុខងាររំលង ដែលមានន័យថាបណ្តាញពីរអាចត្រូវបានបញ្ជូនដោយផ្ទាល់តាមរយៈប្រព័ន្ធឧបករណ៍សុវត្ថិភាពបណ្តាញតាមរយៈស្ថានភាពបង្កជាក់លាក់មួយ (ការដាច់ចរន្តអគ្គិសនី ឬការបិទ)។ បន្ទាប់ពីរំលងត្រូវបានបើក នៅពេលដែលឧបករណ៍សុវត្ថិភាពបណ្តាញបរាជ័យ បណ្តាញដែលភ្ជាប់ទៅឧបករណ៍រំលងអាចទាក់ទងគ្នាទៅវិញទៅមកបាន។ ក្នុងករណីនេះ ឧបករណ៍រំលងមិនដំណើរការកញ្ចប់នៅលើបណ្តាញទេ។

ទីពីរ ការចាត់ថ្នាក់ Bypass ត្រូវបានអនុវត្តតាមវិធីដូចខាងក្រោម៖

ផ្លូវវាងត្រូវបានបែងចែកជារបៀបដូចខាងក្រោម៖ របៀបត្រួតពិនិត្យ ឬ របៀបបង្ក

1. ត្រូវបានបង្កឡើងដោយការផ្គត់ផ្គង់ថាមពល។ នៅក្នុងរបៀបនេះ មុខងារ Bypass ត្រូវបានបើកនៅពេលដែលឧបករណ៍មិនត្រូវបានបើក។ នៅពេលដែលឧបករណ៍ត្រូវបានបើក មុខងារ Bypass ត្រូវបានបិទភ្លាមៗ។

2. គ្រប់គ្រងដោយ GPIO។ បន្ទាប់ពីចូលទៅក្នុងប្រព័ន្ធប្រតិបត្តិការ (OS) អ្នកអាចប្រើ GPIO ដើម្បីដំណើរការច្រកជាក់លាក់ ដើម្បីគ្រប់គ្រងកុងតាក់ Bypass។

៣, ដោយការគ្រប់គ្រង Watchdog។ នេះគឺជាផ្នែកបន្ថែមនៃវិធីសាស្ត្រទី ២។ អ្នកអាចប្រើ Watchdog ដើម្បីគ្រប់គ្រងការបើក និងបិទកម្មវិធី GPIO Bypass ដើម្បីគ្រប់គ្រងស្ថានភាព Bypass។ តាមវិធីនេះ Bypass អាចត្រូវបានបើកដោយ Watchdog ប្រសិនបើវេទិកាគាំង។

នៅក្នុងកម្មវិធីជាក់ស្តែង ស្ថានភាពទាំងបីនេះច្រើនតែមានក្នុងពេលតែមួយ ជាពិសេសវិធីពីរយ៉ាងទី 1 និងទី 2។ វិធីសាស្ត្រអនុវត្តទូទៅគឺ៖ នៅពេលដែលឧបករណ៍ត្រូវបានបិទ មុខងារ Bypass នឹងបើក។ បន្ទាប់ពីឧបករណ៍ត្រូវបានបើក BIOS អាចដំណើរការមុខងារ Bypass បាន។ បន្ទាប់ពី BIOS គ្រប់គ្រងឧបករណ៍ មុខងារ Bypass នៅតែបើក។ មុខងារ Bypass ត្រូវបានបិទ ដើម្បីឱ្យកម្មវិធីអាចដំណើរការបាន។ ក្នុងអំឡុងពេលដំណើរការចាប់ផ្តើមទាំងមូល ស្ទើរតែគ្មានការផ្តាច់បណ្តាញទេ។

ចុងក្រោយ ការវិភាគគោលការណ៍នៃការអនុវត្តផ្លូវវាង

១. កម្រិតផ្នែករឹង

នៅកម្រិតផ្នែករឹង រេឡេត្រូវបានប្រើជាចម្បងដើម្បីសម្រេចបាននូវ Bypass។ រេឡេទាំងនេះភាគច្រើនត្រូវបានភ្ជាប់ទៅខ្សែសញ្ញានៃច្រកបណ្តាញនីមួយៗនៅលើច្រកបណ្តាញ Bypass។ រូបភាពខាងក្រោមប្រើខ្សែសញ្ញាមួយដើម្បីបង្ហាញពីរបៀបធ្វើការរបស់រេឡេ។

យកឧបករណ៍បញ្ជាថាមពលជាឧទាហរណ៍។ ក្នុងករណីដែលថាមពលដាច់ កុងតាក់នៅក្នុងរេឡេនឹងលោតទៅ 1 ពោលគឺ Rx នៅក្នុងរន្ធ RJ45 នៃ LAN1 ទាក់ទងដោយផ្ទាល់ជាមួយ RJ45 Tx នៃ LAN2។ នៅពេលដែលឧបករណ៍ត្រូវបានបើក កុងតាក់នឹងភ្ជាប់ទៅ 2។ អ្នកត្រូវធ្វើដូច្នេះតាមរយៈកម្មវិធីនៅលើឧបករណ៍នេះ។

2. កម្រិតកម្មវិធី

នៅក្នុងចំណាត់ថ្នាក់នៃ Bypass GPIO និង Watchdog ត្រូវបានពិភាក្សាដើម្បីគ្រប់គ្រង និងបង្កឱ្យមាន Bypass។ តាមពិតទៅ វិធីសាស្ត្រទាំងពីរនេះដំណើរការ GPIO ហើយបន្ទាប់មក GPIO គ្រប់គ្រង relay នៅលើផ្នែករឹងដើម្បីធ្វើការលោតដែលត្រូវគ្នា។ ជាពិសេស ប្រសិនបើ GPIO ដែលត្រូវគ្នាត្រូវបានកំណត់ទៅខ្ពស់ នោះ relay នឹងលោតទៅទីតាំងទី 1។ ផ្ទុយទៅវិញ ប្រសិនបើពែង GPIO ត្រូវបានកំណត់ទៅទាប នោះ relay នឹងលោតទៅទីតាំងទី 2។

សម្រាប់ Watchdog Bypass តាមពិតទៅ ដោយផ្អែកលើការគ្រប់គ្រង GPIO ខាងលើ សូមបន្ថែម Watchdog control Bypass។ បន្ទាប់ពី watchdog មានប្រសិទ្ធភាព សូមកំណត់សកម្មភាពទៅជា bypass នៅក្នុង BIOS។ ប្រព័ន្ធនឹងបើកដំណើរការមុខងារ Watchdog។ បន្ទាប់ពី Watchdog មានប្រសិទ្ធភាព ច្រកបណ្តាញដែលត្រូវគ្នា Bypass ត្រូវបានបើកដំណើរការ ដែលធ្វើឱ្យឧបករណ៍ស្ថិតនៅក្នុងស្ថានភាព Bypass។ តាមពិតទៅ Bypass ក៏ត្រូវបានគ្រប់គ្រងដោយ GPIO ផងដែរ។ ក្នុងករណីនេះ ការសរសេរកម្រិតទាបទៅកាន់ GPIO ត្រូវបានអនុវត្តដោយ Watchdog ហើយមិនត្រូវការការសរសេរកម្មវិធីបន្ថែមដើម្បីសរសេរ GPIO ទេ។

មុខងាររំលងផ្នែករឹងគឺជាមុខងារចាំបាច់នៃផលិតផលសុវត្ថិភាពបណ្តាញ។ នៅពេលដែលឧបករណ៍ត្រូវបានបិទថាមពល ឬរំខាន ច្រកខាងក្នុង និងខាងក្រៅអាចភ្ជាប់គ្នាទៅវិញទៅមកដើម្បីបង្កើតជាខ្សែបណ្តាញ។ តាមវិធីនេះ ចរាចរណ៍ទិន្នន័យរបស់អ្នកប្រើប្រាស់អាចឆ្លងកាត់ឧបករណ៍ដោយមិនប៉ះពាល់ដោយស្ថានភាពបច្ចុប្បន្នរបស់ឧបករណ៍។

ពេលវេលាបង្ហោះ៖ ខែកុម្ភៈ-០៦-២០២៣