ទីឈ្មួញកណ្តាលកញ្ចប់បណ្តាញ(NPB) ដែលរួមមាន NPB 1G, NPB 10G, NPB 25G, NPB 40G, NPB 100G, NPB 400G ដែលត្រូវបានគេប្រើជាទូទៅ និងច្រកចូលប្រើប្រាស់សាកល្បងបណ្តាញ (TAP)គឺជាឧបករណ៍ផ្នែករឹងដែលដោតដោយផ្ទាល់ទៅក្នុងខ្សែបណ្តាញ ហើយផ្ញើការទំនាក់ទំនងបណ្តាញមួយទៅឧបករណ៍ផ្សេងទៀត។

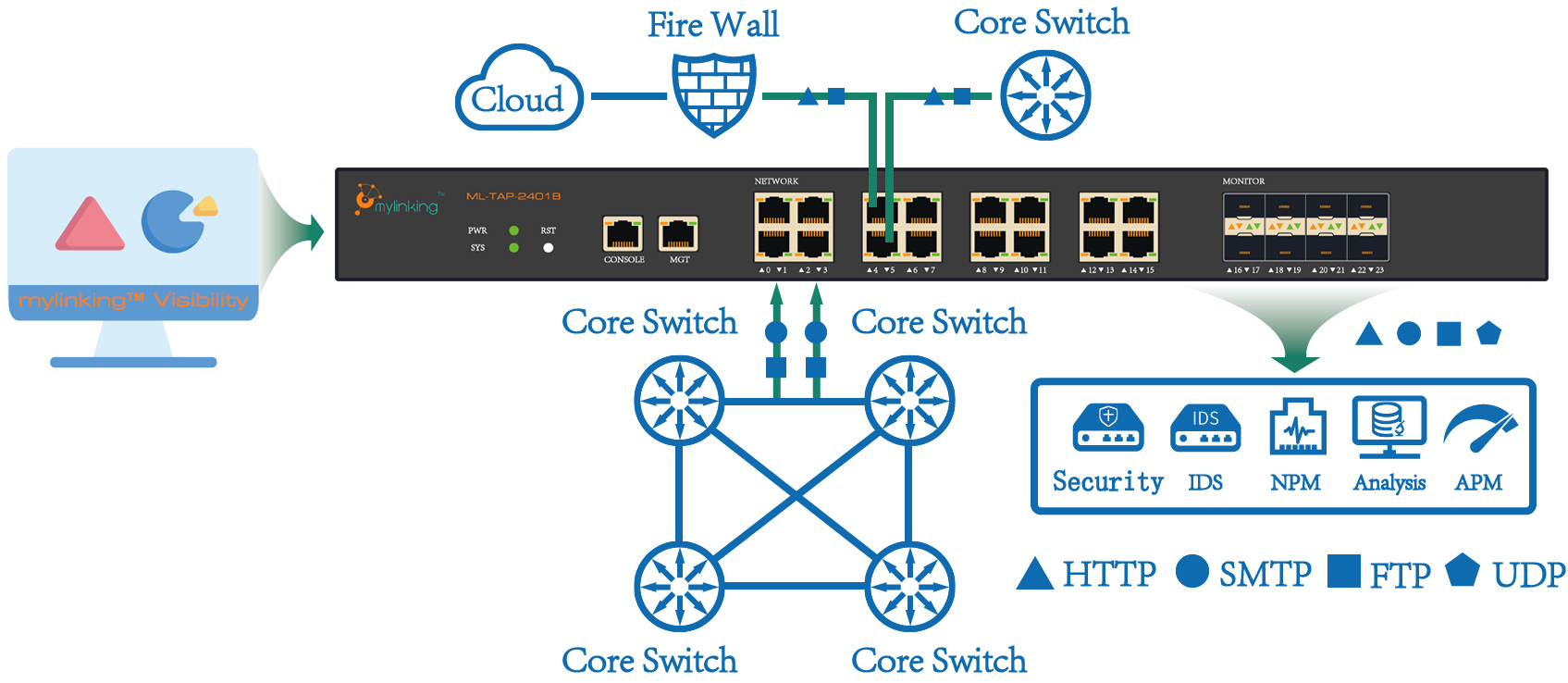

ឧបករណ៍បញ្ជូនកញ្ចប់បណ្តាញ (Network Packet Brokers) ត្រូវបានគេប្រើជាទូទៅនៅក្នុងប្រព័ន្ធរកឃើញការឈ្លានពានបណ្តាញ (IDS) ឧបករណ៍រកបណ្តាញ និងឧបករណ៍បង្កើតទម្រង់។ វគ្គឆ្លុះច្រក។ នៅក្នុងរបៀបបែងចែក (shunting) តំណ UTP ដែលត្រូវបានត្រួតពិនិត្យ (តំណដែលមិនបានបិទបាំង) ត្រូវបានបែងចែកជាពីរផ្នែកដោយឧបករណ៍បែងចែក TAP។ ទិន្នន័យបែងចែកត្រូវបានភ្ជាប់ទៅចំណុចប្រទាក់ប្រមូលដើម្បីប្រមូលទិន្នន័យសម្រាប់ប្រព័ន្ធត្រួតពិនិត្យសុវត្ថិភាពព័ត៌មានអ៊ីនធឺណិត។

តើ Network Packet Broker (NPB) ធ្វើអ្វីខ្លះសម្រាប់អ្នក?

លក្ខណៈពិសេសសំខាន់ៗ៖

១. ឯករាជ្យ

វាគឺជាផ្នែករឹងឯករាជ្យមួយ ហើយមិនប៉ះពាល់ដល់បន្ទុកនៃឧបករណ៍បណ្តាញដែលមានស្រាប់នោះទេ ដែលមានគុណសម្បត្តិច្រើនជាងការឆ្លុះបញ្ចាំងច្រក។

វាគឺជាឧបករណ៍ក្នុងខ្សែ ដែលគ្រាន់តែមានន័យថាវាត្រូវការភ្ជាប់ទៅបណ្តាញ។ ទោះជាយ៉ាងណាក៏ដោយ នេះក៏មានគុណវិបត្តិនៃការណែនាំចំណុចបរាជ័យផងដែរ ហើយដោយសារតែវាជាឧបករណ៍អនឡាញ បណ្តាញបច្ចុប្បន្នត្រូវការការរំខាននៅពេលដាក់ពង្រាយ អាស្រ័យលើកន្លែងដែលវាត្រូវបានដាក់ពង្រាយ។

២. ថ្លា

ពាក្យថា Transparent មានន័យថា ទ្រនិចចង្អុលទៅកាន់បណ្តាញបច្ចុប្បន្ន។ បន្ទាប់ពីចូលប្រើ shunt បណ្តាញ វាមិនមានផលប៉ះពាល់ដល់ឧបករណ៍ទាំងអស់នៅក្នុងបណ្តាញបច្ចុប្បន្នទេ ហើយវាមានតម្លាភាពទាំងស្រុងចំពោះពួកគេ។ ជាការពិតណាស់ នេះក៏រួមបញ្ចូលទាំងចរាចរណ៍ដែលផ្ញើដោយ shunt បណ្តាញទៅកាន់ឧបករណ៍ត្រួតពិនិត្យ ដែលក៏មានតម្លាភាពចំពោះបណ្តាញផងដែរ។

គោលការណ៍ធ្វើការ៖

ការចែកចាយចរាចរណ៍ដោយផ្អែកលើទិន្នន័យបញ្ចូល ចម្លង ប្រមូល ត្រង បំលែងទិន្នន័យ POS 10G តាមរយៈការបំលែងពិធីការទៅជាទិន្នន័យ LAN រាប់សិបមេហ្គាបៃ យោងទៅតាមក្បួនដោះស្រាយជាក់លាក់សម្រាប់ការធ្វើឱ្យមានតុល្យភាពបន្ទុក លទ្ធផលទិន្នផលក្នុងពេលតែមួយដើម្បីធានាថាកញ្ចប់ទាំងអស់នៃវគ្គដូចគ្នា ឬ IP ដូចគ្នាបញ្ចេញកញ្ចប់ទាំងអស់ពីចំណុចប្រទាក់អ្នកប្រើប្រាស់ដូចគ្នា។

លក្ខណៈពិសេសមុខងារ៖

១. ការបម្លែងពិធីការ

ចំណុចប្រទាក់ទំនាក់ទំនងទិន្នន័យអ៊ីនធឺណិតសំខាន់ៗដែលប្រើប្រាស់ដោយអ្នកផ្តល់សេវាអ៊ីនធឺណិត (ISP) រួមមាន 40G POS, 10G POS/WAN/LAN, 2.5G POS និង GE ខណៈដែលចំណុចប្រទាក់ទទួលទិន្នន័យដែលប្រើប្រាស់ដោយម៉ាស៊ីនមេកម្មវិធីគឺចំណុចប្រទាក់ GE និង 10GE LAN។ ដូច្នេះ ការបម្លែងពិធីការដែលជាធម្មតាត្រូវបានលើកឡើងនៅលើចំណុចប្រទាក់ទំនាក់ទំនងអ៊ីនធឺណិតភាគច្រើនសំដៅទៅលើការបម្លែងរវាង 40G POS, 10G POS និង 2.5G POS ទៅជា 10GE LAN ឬ GE និងការផ្ទេររួមគ្នាទ្វេទិសរវាង 10GE WAN និង 10GE LAN និង GE។

២. ការប្រមូល និងចែកចាយទិន្នន័យ។

កម្មវិធីប្រមូលទិន្នន័យភាគច្រើនជាទូទៅទាញយកចរាចរណ៍ដែលពួកគេយកចិត្តទុកដាក់ ហើយបោះបង់ចោលចរាចរណ៍ដែលពួកគេមិនយកចិត្តទុកដាក់។ ចរាចរណ៍ទិន្នន័យនៃអាសយដ្ឋាន IP ពិធីការ និងច្រកជាក់លាក់មួយត្រូវបានទាញយកដោយការបញ្ចូលគ្នានៃប្រាំគូ (អាសយដ្ឋាន IP ប្រភព អាសយដ្ឋាន IP គោលដៅ ច្រកប្រភព ច្រកគោលដៅ និងពិធីការ)។ នៅពេលដែលទិន្នផល ប្រភពដូចគ្នា ទីតាំងដូចគ្នា និងទិន្នផលតុល្យភាពបន្ទុកត្រូវបានធានាស្របតាមក្បួនដោះស្រាយ HASH ជាក់លាក់។

៣. ការត្រងលេខកូដលក្ខណៈពិសេស

សម្រាប់ការប្រមូលចរាចរណ៍ P2P ប្រព័ន្ធកម្មវិធីអាចផ្តោតតែលើចរាចរណ៍ជាក់លាក់មួយចំនួនប៉ុណ្ណោះ ដូចជាមេឌៀស្ទ្រីម PPStream, BT, Thunderbolt និងពាក្យគន្លឹះទូទៅនៅលើ HTTP ដូចជា GET និង POST ជាដើម។ វិធីសាស្ត្រផ្គូផ្គងលេខកូដលក្ខណៈពិសេសអាចត្រូវបានប្រើសម្រាប់ការស្រង់ចេញ និងការបញ្ចូលគ្នា។ ឧបករណ៍បង្វែរគាំទ្រការច្រោះលេខកូដលក្ខណៈពិសេសទីតាំងថេរ និងការច្រោះលេខកូដលក្ខណៈពិសេសអណ្តែត។ លេខកូដលក្ខណៈពិសេសអណ្តែតគឺជាអុហ្វសិតដែលបានបញ្ជាក់នៅលើមូលដ្ឋាននៃលេខកូដលក្ខណៈពិសេសទីតាំងថេរ។ វាសមរម្យសម្រាប់កម្មវិធីដែលបញ្ជាក់លេខកូដលក្ខណៈពិសេសដែលត្រូវត្រង ប៉ុន្តែមិនបញ្ជាក់ទីតាំងជាក់លាក់នៃលេខកូដលក្ខណៈពិសេសនោះទេ។

៤. ការគ្រប់គ្រងវគ្គ

កំណត់អត្តសញ្ញាណចរាចរណ៍វគ្គ និងកំណត់រចនាសម្ព័ន្ធតម្លៃ N នៃការបញ្ជូនបន្តវគ្គដោយបត់បែន (N=1 ដល់ 1024)។ នោះគឺ កញ្ចប់ N ដំបូងនៃវគ្គនីមួយៗត្រូវបានស្រង់ចេញ និងបញ្ជូនបន្តទៅប្រព័ន្ធវិភាគកម្មវិធីផ្នែកខាងក្រោយ ហើយកញ្ចប់បន្ទាប់ពី N ត្រូវបានបោះចោល ដែលសន្សំសំចៃធនធានសម្រាប់វេទិកាវិភាគកម្មវិធីផ្នែកខាងក្រោម។ ជាទូទៅ នៅពេលអ្នកប្រើ IDS ដើម្បីតាមដានព្រឹត្តិការណ៍ អ្នកមិនចាំបាច់ដំណើរការកញ្ចប់ទាំងអស់នៃវគ្គទាំងមូលនោះទេ។ ផ្ទុយទៅវិញ អ្នកគ្រាន់តែត្រូវការស្រង់ចេញកញ្ចប់ N ដំបូងនៃវគ្គនីមួយៗ ដើម្បីបញ្ចប់ការវិភាគ និងតាមដានព្រឹត្តិការណ៍។

៥. ការឆ្លុះបញ្ចាំង និងការចម្លងទិន្នន័យ

ឧបករណ៍បំបែកអាចដឹងពីការឆ្លុះបញ្ចាំង និងការចម្លងទិន្នន័យនៅលើចំណុចប្រទាក់ទិន្នផល ដែលធានាការចូលប្រើទិន្នន័យនៃប្រព័ន្ធកម្មវិធីច្រើន។

៦. ការទទួល និងបញ្ជូនទិន្នន័យបណ្តាញ 3G

ការប្រមូល និងចែកចាយទិន្នន័យនៅលើបណ្តាញ 3G គឺខុសពីរបៀបវិភាគបណ្តាញបែបប្រពៃណី។ កញ្ចប់នៅលើបណ្តាញ 3G ត្រូវបានបញ្ជូននៅលើតំណភ្ជាប់ឆ្អឹងខ្នងតាមរយៈស្រទាប់ជាច្រើននៃការរុំព័ទ្ធ។ ប្រវែងកញ្ចប់ និងទម្រង់នៃការរុំព័ទ្ធគឺខុសពីកញ្ចប់នៅលើបណ្តាញទូទៅ។ ឧបករណ៍បំបែកអាចកំណត់អត្តសញ្ញាណ និងដំណើរការពិធីការផ្លូវរូងក្រោមដីដូចជាកញ្ចប់ GTP និង GRE កញ្ចប់ MPLS ច្រើនស្រទាប់ និងកញ្ចប់ VLAN បានយ៉ាងត្រឹមត្រូវ។ វាអាចទាញយកកញ្ចប់សញ្ញា IUPS កញ្ចប់សញ្ញា GTP និងកញ្ចប់ Radius ទៅកាន់ច្រកដែលបានបញ្ជាក់ដោយផ្អែកលើលក្ខណៈកញ្ចប់។ លើសពីនេះ វាអាចបែងចែកកញ្ចប់តាមអាសយដ្ឋាន IP ខាងក្នុង។ គាំទ្រដល់ដំណើរការកញ្ចប់ដែលមានទំហំធំ (MTU> 1522 Byte) អាចសម្រេចបានយ៉ាងល្អឥតខ្ចោះនូវការប្រមូលទិន្នន័យបណ្តាញ 3G និងកម្មវិធី shunt។

តម្រូវការលក្ខណៈពិសេស៖

- គាំទ្រការចែកចាយចរាចរណ៍ដោយពិធីការកម្មវិធី L2-L7។

- គាំទ្រការច្រោះ 5-tuple តាមអាសយដ្ឋាន IP ប្រភពពិតប្រាកដ អាសយដ្ឋាន IP គោលដៅ ច្រកប្រភព ច្រកគោលដៅ និងពិធីការ និងជាមួយរបាំង។

- គាំទ្រដល់ការធ្វើឲ្យមានតុល្យភាពបន្ទុកទិន្នផល និងភាពដូចគ្នា និងភាពដូចគ្នានៃទិន្នផល។

- គាំទ្រការត្រង និងការបញ្ជូនបន្តតាមខ្សែអក្សរ។

- គាំទ្រការគ្រប់គ្រងវគ្គ។ បញ្ជូនបន្តកញ្ចប់ N ដំបូងនៃវគ្គនីមួយៗ។ តម្លៃរបស់ N អាចត្រូវបានបញ្ជាក់។

- គាំទ្រអ្នកប្រើប្រាស់ច្រើន។ កញ្ចប់ទិន្នន័យដែលត្រូវគ្នានឹងច្បាប់ដូចគ្នាអាចត្រូវបានផ្តល់ជូនភាគីទីបីក្នុងពេលតែមួយ ឬទិន្នន័យនៅលើចំណុចប្រទាក់ទិន្នផលអាចត្រូវបានឆ្លុះបញ្ចាំង និងចម្លង ដែលធានាបាននូវការចូលប្រើទិន្នន័យនៃប្រព័ន្ធកម្មវិធីច្រើន។

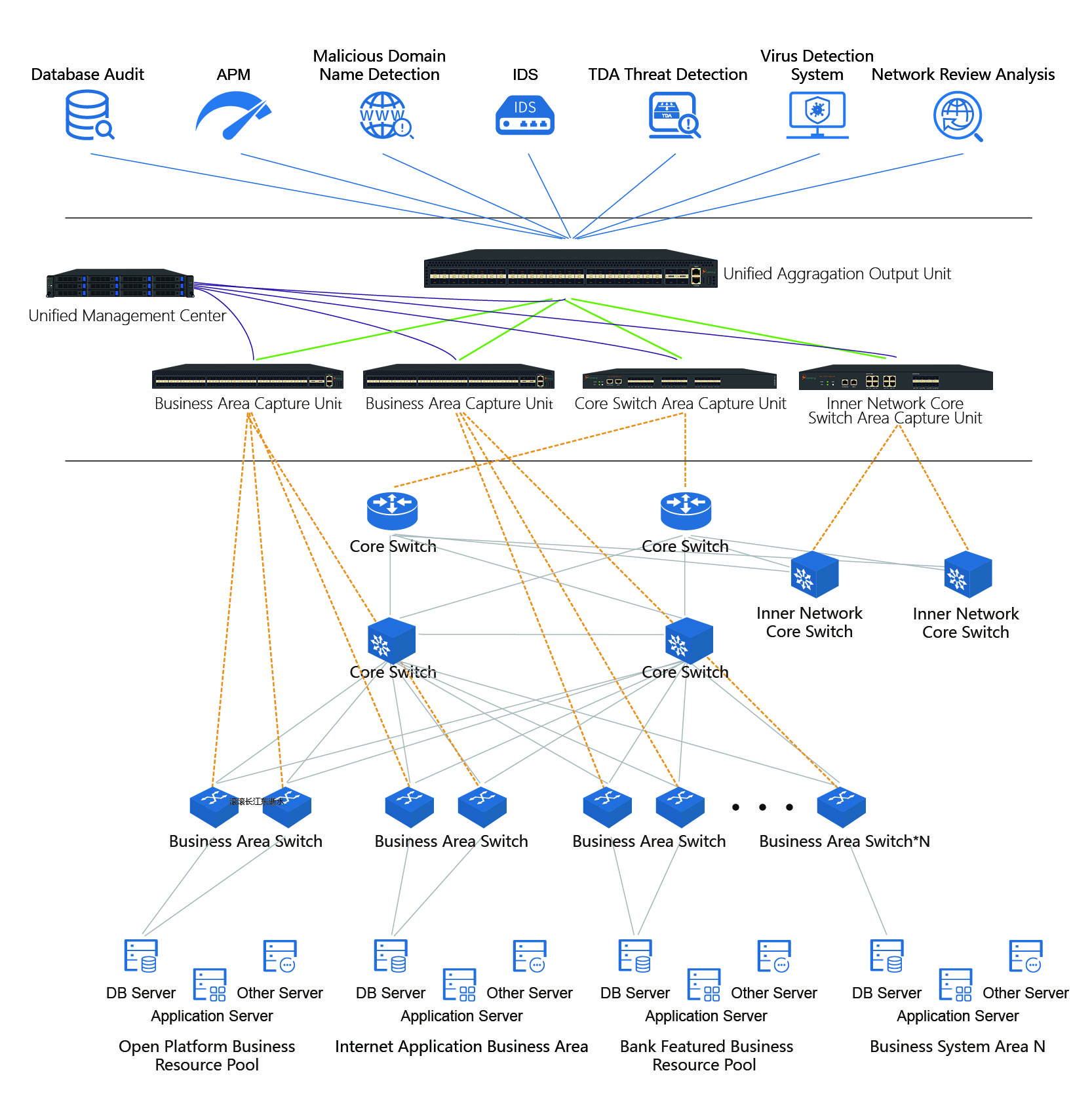

ដំណោះស្រាយឧស្សាហកម្មហិរញ្ញវត្ថុ ដំណោះស្រាយ ដំណោះស្រាយអត្ថប្រយោជន៍

ជាមួយនឹងការអភិវឌ្ឍយ៉ាងឆាប់រហ័សនៃបច្ចេកវិទ្យាព័ត៌មានសកល និងការរីកចម្រើននៃព័ត៌មានូបនីយកម្ម ទំហំនៃបណ្តាញសហគ្រាសត្រូវបានពង្រីកបន្តិចម្តងៗ ហើយការពឹងផ្អែករបស់ឧស្សាហកម្មផ្សេងៗលើប្រព័ន្ធព័ត៌មានក៏កាន់តែខ្ពស់ឡើងៗ។ ក្នុងពេលជាមួយគ្នានេះ បណ្តាញសហគ្រាសនៃការវាយប្រហារផ្ទៃក្នុង និងខាងក្រៅ ភាពមិនប្រក្រតី និងការគំរាមកំហែងសន្តិសុខព័ត៌មានក៏កំពុងកើនឡើងផងដែរ ជាមួយនឹងការការពារបណ្តាញយ៉ាងច្រើន ប្រព័ន្ធត្រួតពិនិត្យអាជីវកម្មកម្មវិធីត្រូវបានដាក់ឱ្យដំណើរការជាបន្តបន្ទាប់ ការត្រួតពិនិត្យអាជីវកម្មគ្រប់ប្រភេទ ឧបករណ៍ការពារសុវត្ថិភាពត្រូវបានដាក់ពង្រាយពាសពេញបណ្តាញ នឹងមានការខ្ជះខ្ជាយធនធានព័ត៌មាន ត្រួតពិនិត្យចំណុចខ្វាក់ ត្រួតពិនិត្យម្តងហើយម្តងទៀត រចនាសម្ព័ន្ធបណ្តាញ និងបញ្ហាមិនប្រក្រតីដូចជាមិនអាចទទួលបានទិន្នន័យគោលដៅប្រកបដោយប្រសិទ្ធភាព ដែលនាំឱ្យឧបករណ៍ត្រួតពិនិត្យមានប្រសិទ្ធភាពការងារទាប ការវិនិយោគខ្ពស់ ប្រាក់ចំណូលទាប ការលំបាកក្នុងការថែទាំ និងគ្រប់គ្រងយឺតយ៉ាវ ធនធានទិន្នន័យពិបាកគ្រប់គ្រង។

ពេលវេលាបង្ហោះ៖ ខែកញ្ញា-០៨-២០២២